随着数字化进程的加速,网站安全防护已成为保障数据资产和用户信任的核心环节。全球范围内频发的数据泄露事件表明,仅依靠基础防护手段已不足以应对新型网络威胁。从供应链攻击到AI驱动的深度伪造技术,攻击者正以更隐蔽、更复杂的方式突破防线。在此背景下,遵循国际通行的安全标准不仅成为企业合规的必经之路,更是构建安全生态的关键策略。

国际标准合规性

ISO/IEC 27001:2022作为信息安全管理体系的黄金准则,将网络安全与隐私保护纳入核心框架。新版标准通过合并控制项、新增云服务安全等11项技术规范,将原有114项控制措施精炼为93项,更适应物联网和分布式架构的防护需求。例如,其新增的威胁情报控制项(A.5.7)要求企业建立动态风险感知机制,通过实时数据流分析预判攻击路径。

欧盟GDPR与我国《个人信息保护法》共同构筑了数据处理的合法性边界。GDPR第32条明确要求企业实施HTTPS加密传输,并对敏感数据实施端到端保护。某电商平台因未对用户支付信息进行TLS加密,导致数百万条交易记录泄露,最终面临年营业额4%的巨额罚款。这警示企业必须将加密技术从可选配置升级为强制标准。

应用安全开发规范

OWASP Top 10 2024延续对注入攻击的高度关注,但将"不安全设计"首次纳入核心风险。报告显示,62%的漏洞源于系统设计阶段的安全缺陷,如未实施最小权限原则导致的横向渗透。某社交媒体平台因API接口设计缺陷,攻击者仅通过修改请求参数即可遍历用户数据库,暴露出架构层面的安全隐患。

输入验证机制需融合语义分析和行为建模技术。传统正则表达式过滤已被证实存在15%的漏报率,新型解决方案如谷歌的SLSA框架,通过构建供应链元数据图谱,可识别99.6%的恶意代码注入行为。权限管理应从静态角色分配转向动态情境评估,微软零信任架构中基于设备健康度、地理位置的多维度授权模型值得借鉴。

技术防护措施迭代

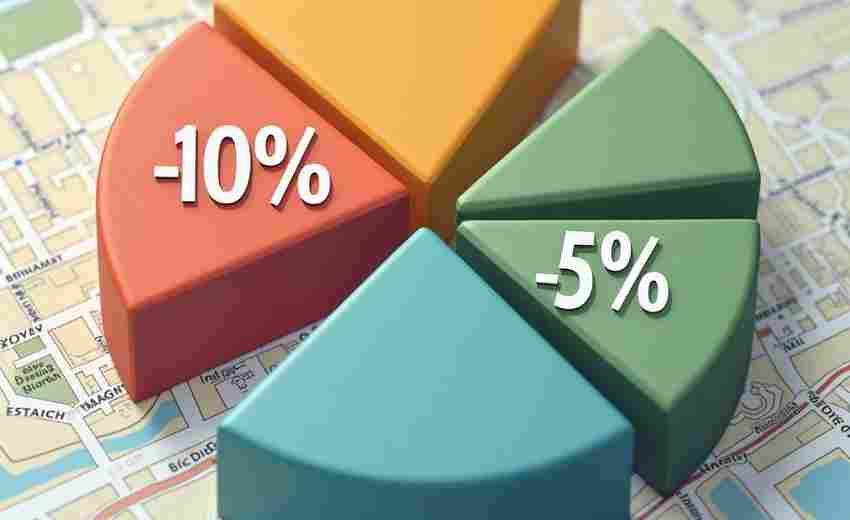

零信任架构的落地需要构建三层防护体系:微隔离技术实现业务单元独立防护,SDP协议隐藏暴露面,持续自适应认证系统动态调整信任等级。某金融机构部署零信任系统后,内部网络攻击事件下降73%,误操作导致的数据泄露减少89%。这证明传统边界防护模式已无法应对云原生环境的安全挑战。

日志审计系统应具备智能关联分析能力。Splunk等平台通过机器学习算法,可将平均事件响应时间从48小时缩短至12分钟。某政务网站通过部署UEBA系统,成功识别出潜伏长达9个月的APT攻击,溯源发现攻击者利用过期的Struts组件漏洞进行渗透。

数据隐私保护体系

数据分类分级需结合业务场景动态调整。医疗行业采用HL7标准实施临床数据五级分类,金融领域参照PCI DSS建立持卡人信息保护规范。跨境数据传输方面,欧盟-美国隐私框架要求企业实施加密+分片存储的双重机制,某跨国企业因未对跨境备份数据加密,被两地监管机构累计处罚3200万美元。

数据生命周期管理应覆盖创建、存储、使用、共享、归档、销毁全流程。阿里云提出的"数据安全水印"技术,可在文件流转过程中植入不可见标识符,实现泄露溯源精确率达98%。销毁环节需采用NIST SP 800-88标准的三次覆写算法,避免固态硬盘残留数据被恢复。

内部管理机制建设

安全策略文档体系需包含18项核心制度,从《漏洞响应规程》到《供应链安全评估指南》,每季度进行合规性审查。某互联网公司在ISO 27001认证过程中,通过差距分析发现43处制度缺失,完善后使安全事件处理效率提升65%。

人员培训需突破传统课堂模式,采用攻防演练平台提升实战能力。Gartner调查显示,参与模拟钓鱼攻击测试的员工,实际受骗率下降82%。某能源集团建立的安全能力矩阵,将2000余名员工划分为五个技能等级,针对性培训使高危操作失误率降低57%。