在数字化浪潮席卷全球的今天,网站作为企业对外展示的核心窗口,已成为黑客攻击的重点目标。2023年全球因网络攻击造成的经济损失达8.4万亿美元,其中Web应用攻击占比高达62%。面对SQL注入、DDoS洪水、跨站脚本等复杂攻击手段,科学配置防火墙不仅是技术层面的防护,更是构建企业数字护城河的战略选择。

选择与部署防护模式

现代Web应用防火墙(WAF)提供拦截、仅记录两种基础模式,其选择需基于业务流量特征的深度认知。对于刚完成数字化转型的中小企业,建议采用渐进式策略:初期开启"仅记录"模式并持续观察1-2周,通过攻击日志分析正常业务与恶意流量的特征差异。某电商平台在部署初期通过此方式,发现其促销接口的突发流量曾被误判为DDoS攻击,及时调整阈值避免了业务中断。

当业务稳定运行后,可切换至"拦截"模式并配置攻击惩罚机制。阿里云WAF的实践表明,对SQL注入等高频攻击源实施IP封禁,可使攻击尝试下降72%。但需注意动态调整策略,如金融行业需在强拦截与用户体验间平衡,某银行采用"宽松-中等-严格"三级防护体系,交易高峰期自动降级防护强度。

优化规则与策略管理

规则库的构建需要兼顾通用性与定制化。AWS WAF的部署案例显示,采用亚马逊核心规则集(Core Rule Set)可覆盖85%的常见攻击,如OWASP Top 10中的注入攻击、失效的身份认证等风险。但对于特定行业,需叠加定制规则:医疗平台需强化PHI数据保护规则,游戏行业则需针对虚拟道具交易设计专属检测逻辑。

深度防御策略应包含多维检测机制。除了基础的SQL注入、XSS检测,需开启Webshell文件上传检测和Header全检测。某政务云平台在启用Shiro解密检测后,成功拦截利用Apache Shiro漏洞的密钥伪造攻击,该功能可对Cookie中的rememberMe字段进行AES+Base64双重解密检测。同时建议开启深度反逃逸检测,防范通过UTF7编码、Data URI Scheme等手法绕过的攻击流量。

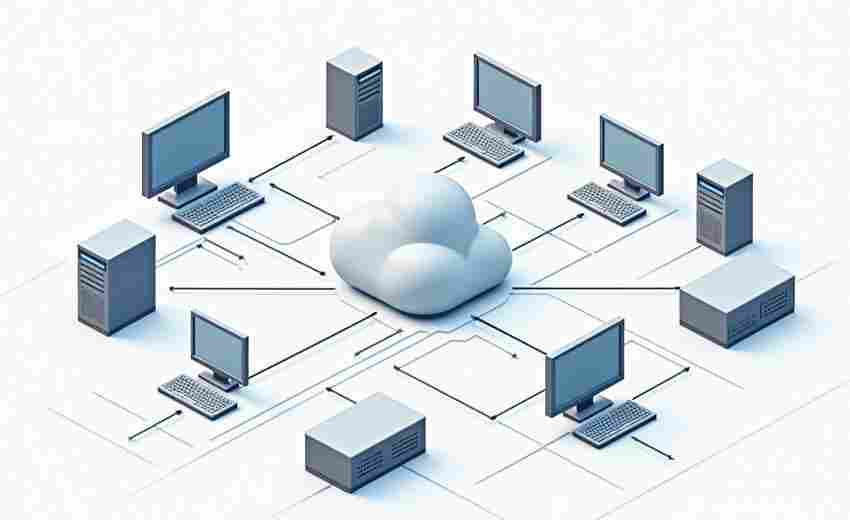

整合多层防御架构

在云原生环境下,WAF需与CDN、负载均衡器形成协同防御。典型架构采用"CDN(边缘加速)→ WAF(应用层过滤)→ 源站集群"的三层模型,这种设计使某视频网站的DDoS防御能力提升至3Tbps级别。当使用高防CDN时,通过CNAME解析隐藏源站IP的操作至关重要,配合WAF的流量清洗能力,可化解99%的网络层洪水攻击。

硬件层面的防御配置同样不可忽视。建议采用品牌服务器并提升至NVMe SSD存储,使单节点吞吐量突破40Gbps。某证券交易所通过部署FPGA加速卡,将SSL/TLS加解密性能提升5倍,有效应对HTTPS Flood攻击。网络设备需配置BGP流量牵引,与运营商建立实时联动机制,在攻击峰值期间自动调度清洗中心资源。

动态监控与应急响应

建立基于机器学习的异常流量识别系统,需设置CPU利用率、新建连接数、出站带宽三大核心指标阈值。当某指标连续3分钟超过基线值200%时触发告警,这种机制帮助某支付平台在2024年黑五大促期间,提前15分钟识别出伪装成正常订单的CC攻击。建议将WAF日志接入SIEM系统,利用SPL语言进行攻击模式挖掘,AWS的实践显示通过Athena分析WAF日志,可使威胁响应速度提升60%。

应急演练手册应包含熔断降级方案,如启用静态化缓存、切换灾备数据中心等具体操作流程。某航空公司的红色预案中明确规定:当WAF拦截率超过90%时,自动启用验证码挑战机制,并临时关闭非核心API接口。同时需建立威胁情报共享机制,加入FS-ISAC等组织获取最新攻击特征库,使规则更新时效从行业平均的48小时缩短至4小时。

遵循行业标准与最佳实践

配置过程中需严格对标PCI DSS 4.0、等保2.0等合规要求。对于支付类接口,必须启用ASV扫描验证,确保满足至少每季度一次的漏洞检测频率。某跨境电商平台通过实施OWASP SAMM成熟度模型,在12个月内将应用漏洞数量从年均38个降至7个。

在零信任架构趋势下,建议采用Cedar策略语言实现细粒度访问控制。某金融机构部署的动态信任评估引擎,可实时计算200+风险指标,对异常登录行为实施MFA二次认证,使账户盗用事件减少83%。同时需定期开展红蓝对抗演练,某互联网大厂通过"攻防演习即服务"模式,年均发现并修复23个深层防御缺陷。