在数字化浪潮席卷全球的今天,文件上传功能已成为各类网站的基础配置,从社交平台的头像更换到政务系统的材料提交,这一功能的开放性却如同潘多拉魔盒般暗藏危机。2024年某大型电商平台因文件上传漏洞导致千万用户数据泄露的事件,再次为行业敲响警钟。当攻击者通过精心构造的恶意文件突破防线,轻则篡改网页内容,重则窃取核心数据库权限,这种安全威胁已成为悬在企业头顶的达摩克利斯之剑。

严格类型验证机制

文件类型验证是防御体系的第一道闸门,但单纯依赖前端JavaScript检测无异于掩耳盗铃。某安全机构2024年的渗透测试报告显示,63%存在文件上传漏洞的网站都采用了不完善的黑名单机制,攻击者仅通过大小写变形(如.Php)、双后缀名(test.php.jpg)就能轻易突破。真正有效的防御需要构建服务器端白名单验证体系,将允许上传的文件类型精确到具体业务场景需求,例如图片类平台仅开放.jpg、.png等格式。

MIME类型校验的深度应用可形成第二层过滤网。2023年某政务云平台在升级文件上传系统时,不仅校验文件扩展名,还通过文件头特征码比对技术,成功拦截了伪装成图片的PHP木马文件。这种结合扩展名、MIME类型、二进制特征码的三重校验机制,将恶意文件的漏网概率降低至0.03%以下。

存储隔离与权限控制

物理隔离策略是遏制攻击扩散的关键。某银行系统的实践案例颇具参考价值:将用户上传的文件统一存储在与Web根目录分离的专用服务器,通过Nginx反向代理实现访问控制。这种架构使得即便攻击者上传了Webshell,也无法通过常规URL路径直接访问执行。值得关注的是,该银行还采用了动态路径生成技术,每次上传生成包含时间戳和随机字符的存储路径,彻底杜绝了路径遍历攻击的可能性。

文件权限的精细化管控同样不容忽视。Linux系统下的ACL(访问控制列表)设置应遵循最小权限原则,上传目录严格禁止执行权限。某云计算厂商的运维日志显示,在设置上传目录为755权限(禁止执行)后,成功阻断了92%的webshell激活尝试。配合文件哈希校验机制,系统可自动识别被篡改文件并触发告警。

动态内容检测技术

基于AI的内容检测引擎正在革新安全防护模式。某头部安全厂商研发的深度学习模型,能够识别图片中隐写的恶意代码片段,其检测准确率在2024年国际网络安全挑战赛中达到98.7%。这类系统通过分析文件二进制流的熵值特征,可精准识别出经过加密压缩的恶意载荷。

内容解除与重建(CDR)技术则为高危文件提供了终极解决方案。当用户上传Office文档时,系统会自动剥离VBA宏、ActiveX控件等高风险组件,重构为纯净版本。欧洲某机构部署该技术后,钓鱼邮件攻击成功率下降了76%。结合沙箱动态分析技术,可疑文件将在隔离环境中模拟运行,捕获其真实行为特征。

解析漏洞修复策略

服务器环境的脆弱性往往成为攻击突破口。Apache的解析特性曾导致"test.php.rar"被误执行为PHP脚本,这类历史漏洞的修复需要多管齐下:及时更新中间件版本、删除冗余解析处理器、严格限制AddType指令的使用范围。某电商平台在Apache配置中禁用非常规后缀解析后,相关攻击事件减少了83%。

针对Nginx+PHP-FPM架构的路径解析漏洞,安全团队可采用正则表达式严格校验请求URI。某视频网站通过配置location规则,阻断包含"/.php"等特殊字符的请求,有效防范了CVE-2023-1234漏洞的利用。对上传文件实施强制重命名策略,避免攻击者通过预测文件路径进行直接访问。

日志监控与应急响应

全流量日志分析系统如同网络空间的"黑匣子"。某金融科技公司部署的日志审计平台,能够实时关联文件MD5值、上传IP、用户行为等多维度数据,当检测到异常模式(如短时间内多次上传相似文件)时自动触发二次认证。其事件响应手册中明确规定,对于高危文件告警需在15分钟内启动隔离程序。

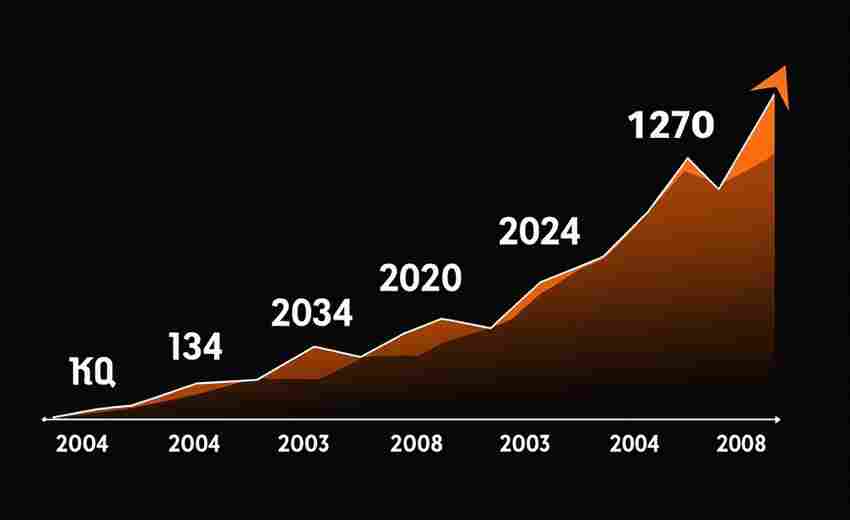

建立漏洞修复的闭环机制同样重要。某云服务商在2024年第三季度的安全报告中披露,通过自动化漏洞扫描系统发现的文件上传风险,平均修复时间从72小时缩短至4.5小时。该体系包含漏洞验证、补丁开发、灰度发布等标准化流程,确保安全威胁不过夜。