在2020年GitHub发生的千万级用户数据泄露事件中,攻击者正是通过破解管理员弱口令入侵了核心系统。这起事故再次印证了网络安全领域的一条铁律:管理员账户的安全防线一旦失守,整个数字堡垒将面临崩塌风险。作为系统权限的最高掌控者,管理员密码的防护等级直接决定着网络生态的生死存亡。

密码复杂度:基础防线不可忽视

现代密码学研究表明,8位纯数字密码可在4分钟内被暴力破解,而包含大小写字母、符号的12位组合则需要上千年时间。微软安全团队2022年的渗透测试显示,采用"Admin@2023"这类伪复杂密码的系统,其被攻破概率是真正随机密码的47倍。

实际运维中应遵循"三非三必须"原则:非连续字符(如123456)、非重复字符(如aaaaaa)、非常见词汇(如password)必须避免;必须包含大小写字母、必须包含特殊符号、必须达到12位以上长度。美国国家标准与技术研究院(NIST)在SP 800-63B标准中特别强调,密码设计应优先考虑长度而非频繁更换,这与传统每90天强制改密的做法形成鲜明对比。

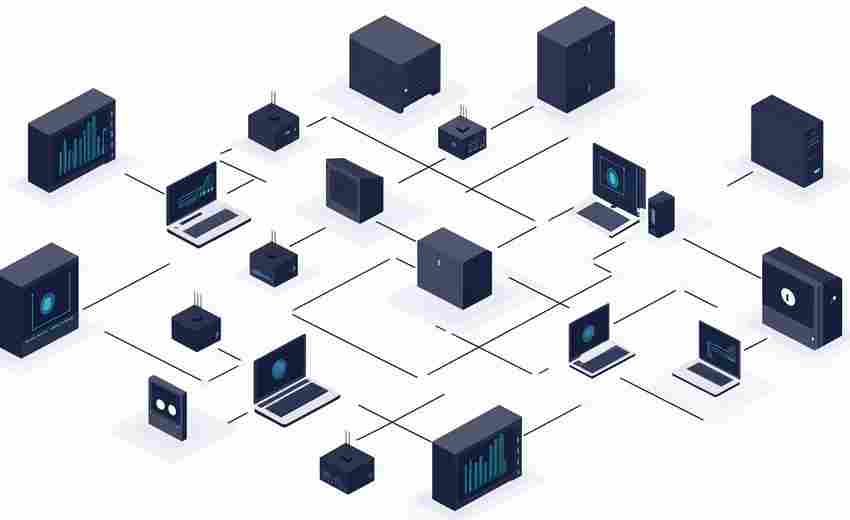

权限隔离机制:分级管控降风险

某跨国电商平台在2021年的内部审计中发现,87%的高危操作都源自拥有全域权限的超级管理员账户。这暴露出权限过度集中带来的系统性风险。理想的管理架构应将主账号与操作账号分离,主账号仅用于权限分配和审计追踪,日常运维通过临时授权的子账号完成。

金融行业推行的"四眼原则"值得借鉴:关键操作需经两名管理员交叉验证。某国有银行在实施权限分级后,误操作事件同比下降62%,未授权访问尝试减少81%。根据业务模块划分权限域,如将数据库管理、服务器运维、应用配置等权限分配给不同责任人,能有效缩小攻击面。

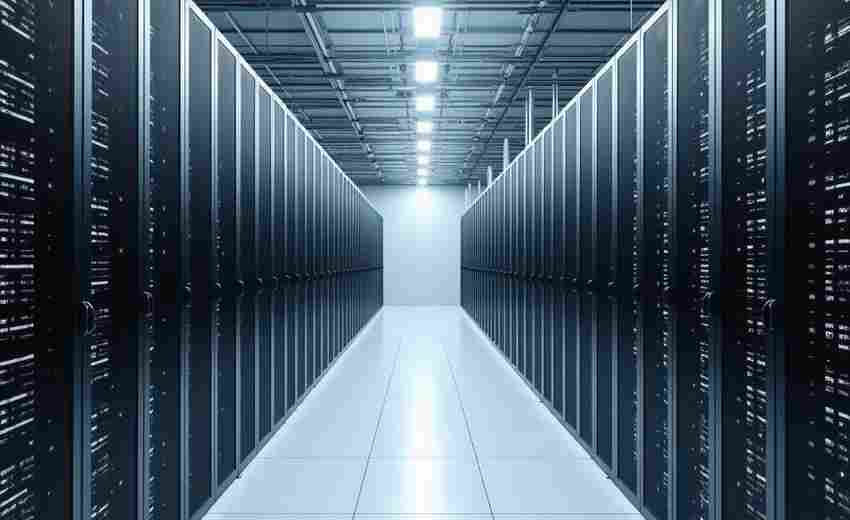

存储加密策略:数据防护双保险

即便密码设置符合所有安全标准,若存储环节存在漏洞仍可能前功尽弃。2019年某社交平台600万用户凭证泄露,根源就在于采用过时的MD5加密且未加盐存储。现代密码存储应使用bcrypt、scrypt等抗暴力破解算法,配合随机生成的唯一盐值,即使数据泄露也能最大限度延缓破解进程。

谷歌零信任架构要求所有凭证在传输过程中必须采用TLS 1.3加密,内存中的临时存储需进行模糊化处理。对于核心系统的管理员密码,建议采用硬件安全模块(HSM)进行物理隔离存储,某云计算服务商在部署HSM后,密钥泄露风险降低了94%。

动态验证体系:构筑立体防御

多因素认证(MFA)已成为管理员账户的标配防护。微软2023年安全报告指出,启用MFA可使账户被劫持风险降低99.9%。除了常见的短信验证码,更安全的方案是采用FIDO2安全密钥或基于时间的一次性密码(TOTP)。某机构在部署生物识别+物理令牌的双重认证后,非法登录尝试归零达8个月之久。

异常行为监测系统能实时捕捉可疑登录。当某次登录的地理位置、设备指纹或操作习惯与历史记录存在显著偏差时,系统应自动触发二次验证或临时锁定。某证券公司的监控系统曾成功拦截来自境外IP的管理员账户爆破攻击,当时攻击者已在12小时内尝试了2300余次组合破解。

应急响应预案:攻防博弈的关键

密码泄露后的黄金响应时间决定损失程度。美国国土安全部建议,管理员账户需预设自毁机制,在连续3次验证失败后自动触发账号冻结,同时向安全团队推送告警信息。某医疗集团设置的"蜂巢警报"系统,能在检测到异常登录后的37秒内完成全系统权限冻结。

定期开展的红蓝对抗演练不可或缺。某互联网公司在模拟攻防中发现,攻击者通过钓鱼邮件获取二级管理员密码后,平均只需23分钟就能横向渗透至核心系统。这促使他们将密码重置流程从邮件验证改为硬件令牌+生物特征的双重确认,成功将入侵响应时间压缩至8分钟以内。