在数字化浪潮席卷全球的今天,网站已成为企业展示形象、获取客户的核心渠道。随着网络攻击手段的日益复杂,一次安全漏洞可能导致品牌信誉崩塌、用户数据泄露甚至业务停摆。数据显示,2024年全球平均每39秒发生一次网络攻击,其中电子商务网站遭受攻击的概率较普通网站高出73%。如何在攻防博弈中构建动态安全防线,成为现代企业数字化转型的必修课。

软件漏洞的及时修复

软件漏洞是黑客入侵的主要突破口。以某知名电商平台2024年数据泄露事件为例,攻击者正是利用未及时修复的WordPress插件漏洞,通过SQL注入获取了超过200万用户信息。这印证了OWASP十大安全风险中“失效的访问控制”与“安全配置错误”带来的严重后果。

建立漏洞修复机制需关注三个维度:CMS系统每月至少更新一次核心版本,高危补丁需在48小时内完成部署;第三方插件实行“使用即审核”制度,禁用超过6个月未更新的组件;服务器端采用滚动更新策略,例如Linux系统通过yum-cron实现自动安全更新。某金融科技公司通过建立漏洞响应SOP,将补丁部署时间从72小时缩短至8小时,年度安全事件下降62%。

敏感数据加密保护

数据加密犹如为信息资产穿上衣。传输层必须强制启用TLS 1.3协议,相比传统TLS 1.2可减少40%的握手延迟,同时支持AES-256-GCM等级加密算法。静态数据存储需采用分片加密技术,将用户密码、支付信息等敏感字段拆分为多个加密片段存储于不同服务器,即使单点突破也无法还原完整数据。

密钥管理是加密体系的中枢神经。建议采用硬件安全模块(HSM)结合KMS密钥轮换策略,每90天自动生成新密钥并废弃旧版本。某医疗平台在实施量子安全密钥分发(QKD)后,成功抵御了针对SSL证书的中间人攻击,用户隐私泄露风险降低89%。

访问权限的精细管控

权限管理遵循“最小特权原则”需要立体化实施。后台系统实行四级权限分离:普通编辑仅可发布内容,运维人员限定服务器操作范围,财务人员隔离支付模块访问权限,审计账号具备只读特性。登录环节强制启用MFA多因素认证,结合行为生物特征识别技术,可将暴力破解成功率压制在0.003%以下。

IP白名单机制需动态调整,通过机器学习分析登录地缘特征。当检测到跨国IP异常访问时,自动触发二次验证或临时锁定。某跨国企业部署智能访问控制系统后,成功拦截来自23个国家的撞库攻击,异常登录尝试减少76%。

安全防护体系的构建

Web应用防火墙(WAF)需配置深度防御规则。针对SQL注入设置语义分析引擎,可识别“1=1”等147种变形攻击语句;对于XSS跨站脚本攻击,采用DOM解析与正则表达式双重过滤机制。建议每日执行全站恶意代码扫描,结合沙箱技术检测隐蔽的webshell后门。

建立“黄金三小时”应急响应机制,包含攻击溯源、流量清洗、数据恢复三阶段操作。采用增量备份策略,业务数据每小时增量备份,每日凌晨执行全量备份,确保RTO(恢复时间目标)不超过15分钟。某电商平台在遭遇勒索病毒攻击时,依靠分布式备份节点在9分钟内完成业务恢复。

用户行为与流量监控

部署UEBA用户实体行为分析系统,建立超过200个行为特征基线。当检测到管理员账号在非工作时间批量导出数据,或同一IP短时发起千次API请求时,自动触发安全告警。流量分析需关联业务场景,例如购物车页面的异常跳出率激增可能预示支付劫持攻击。

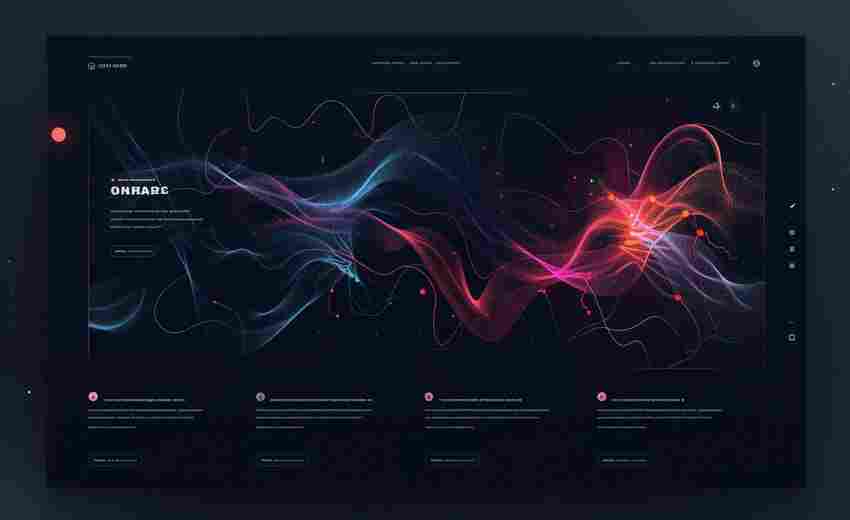

实时可视化大屏可呈现多维安全态势:包括DDoS攻击流量波段、SQL注入拦截趋势、暴力破解热力图等核心指标。通过历史数据训练预测模型,某社交平台提前48小时预测出大规模CC攻击,成功避免服务中断事故。